Hình chỉ mang tính minh họa. (Ảnh: malwarebytes.com)

Hình chỉ mang tính minh họa. (Ảnh: malwarebytes.com) Trước sự hoành hành của mã độc Wanna Cry, sáng 15/5, Công ty An ninh mạng Bkav tuyên bố đã phát hành công cụ giúp người dùng có thể kiểm tra xem máy tính của mình có bị nhiễm mã độc nguy hiểm này hay không.

Để kiểm tra, người dùng có thể tải công cụ từ địa chỉ Bkav.com.vn/Tool/CheckWanCry.exe. Công cụ không cần cài đặt mà có thể khởi chạy luôn để quét. Riêng người sử dụng Bkav Pro hoặc Bkav Endpoint sẽ không cần chạy Tool vì đã có tính năng tự động bảo vệ.

[Tấn công mạng toàn cầu: Việt Nam đã có trường hợp bị nhiễm mã độc]

Ngoài việc kiểm tra xem máy tính có bị nhiễm mã độc đang gây chấn động làng công nghệ thế giới hay không, công cụ này có thể kiểm tra và cảnh báo nếu máy tính có chứa lỗ hổng EternalBlue - lỗ hổng mà WannaCry đang khai thác để xâm nhập máy tính.

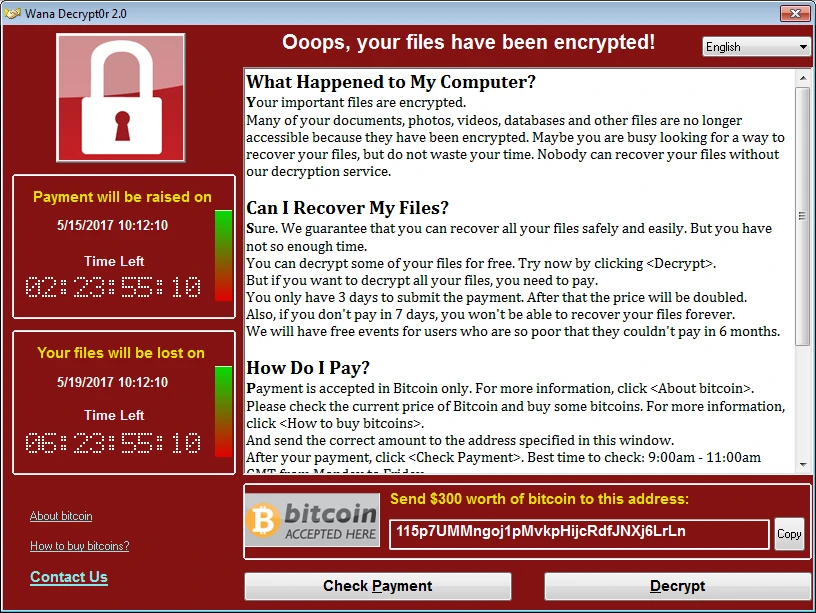

Theo nhận định của các chuyên gia Bkav, WannaCry có thể xếp vào mức nguy hiểm cao nhất vì vừa lây lan nhanh vừa có tính phá hoại nặng nề. Kiểu lây nhiễm của mã độc tuy không mới, nhưng cho thấy xu hướng tận dụng các lỗ hổng mới để tấn công, kiếm tiền sẽ còn được hacker sử dụng nhiều trong thời gian tới, đặc biệt là các lỗ hổng của hệ điều hành.

Trong khi đó, hãng bảo mật Kaspersky Lab cho hay, trong số 20 quốc gia bị ảnh hưởng nhiều nhất do mã độc này có cả Việt Nam. Tuy nhiên, ghi nhận này có thể bị hạn chế và chưa thể hiện được bức tranh toàn cảnh, số lượng lây nhiễm thực tế có thể cao hơn.

[Cách xử lý khẩn cấp mã độc đang làm chấn động cộng đồng mạng]

Vào chiều 14/5, thông tin cho thấy có tới 200.000 hệ thống mạng tại ít nhất 150 nước đã trở thành nạn nhân của vụ tấn công mạng toàn cầu chưa từng có tiền lệ này. Cơ quan cảnh sát châu Âu (Europol) cũng như Bkav cảnh báo số nạn nhân có thể sẽ tiếp tục tăng mạnh trong ngày 15/5 khi tuần làm việc mới bắt đầu.

Về phía mình, Kaspersky Lab cho biết, các giải pháp bảo mật của hãng có thể phát hiện và bảo vệ người dùng trước các mã độc tống tiền liên quan tới WannaCry.

Kaspersky Lab khuyến cáo để phòng chống mã độc này, khách hàng cần bảo đảm các máy tính được cài đặt phần mềm bảo mật, bật các thành phần chống phần mềm tống tiền; cài đặt bản vá chính thức từ Microsoft nhằm vá lỗ hổng SMB Server bị khai thác trong cuộc tấn công này; thực hiện quét hệ thống (Critical Area Scan) có trong các giải pháp của Kaspersky Lab để phát hiện các lây nhiễm nhanh nhất; tiến hành sao lưu dữ liệu thường xuyên vào các nơi lưu trữ không kết nối với Internet...

[Yêu cầu chặn kết nối đến máy chủ điều khiển mã độc WannaCry]

Trước đó, Trung tâm VNCERT cũng đã phát lệnh điều phối, yêu cầu các đơn vị trên toàn quốc theo dõi, chặn kết nối đến các máy chủ điều khiển mã độc WannaCry cũng như đưa ra các hướng dẫn phòng tránh, xử lý sự cố./.